من السياسات إلى الممارسات: دور الموارد البشرية في أمن البيانات والمعلومات

تعلم من خلال قراءتك لهذا المقال كيف تحوّل سياسات أمن البيانات إلى ممارسات عملية عبر الموارد البشرية، لضمان حماية معلومات الموظفين والتحكم في الهوية الرقمية.

كتابة: أحمد عبد الوهاب

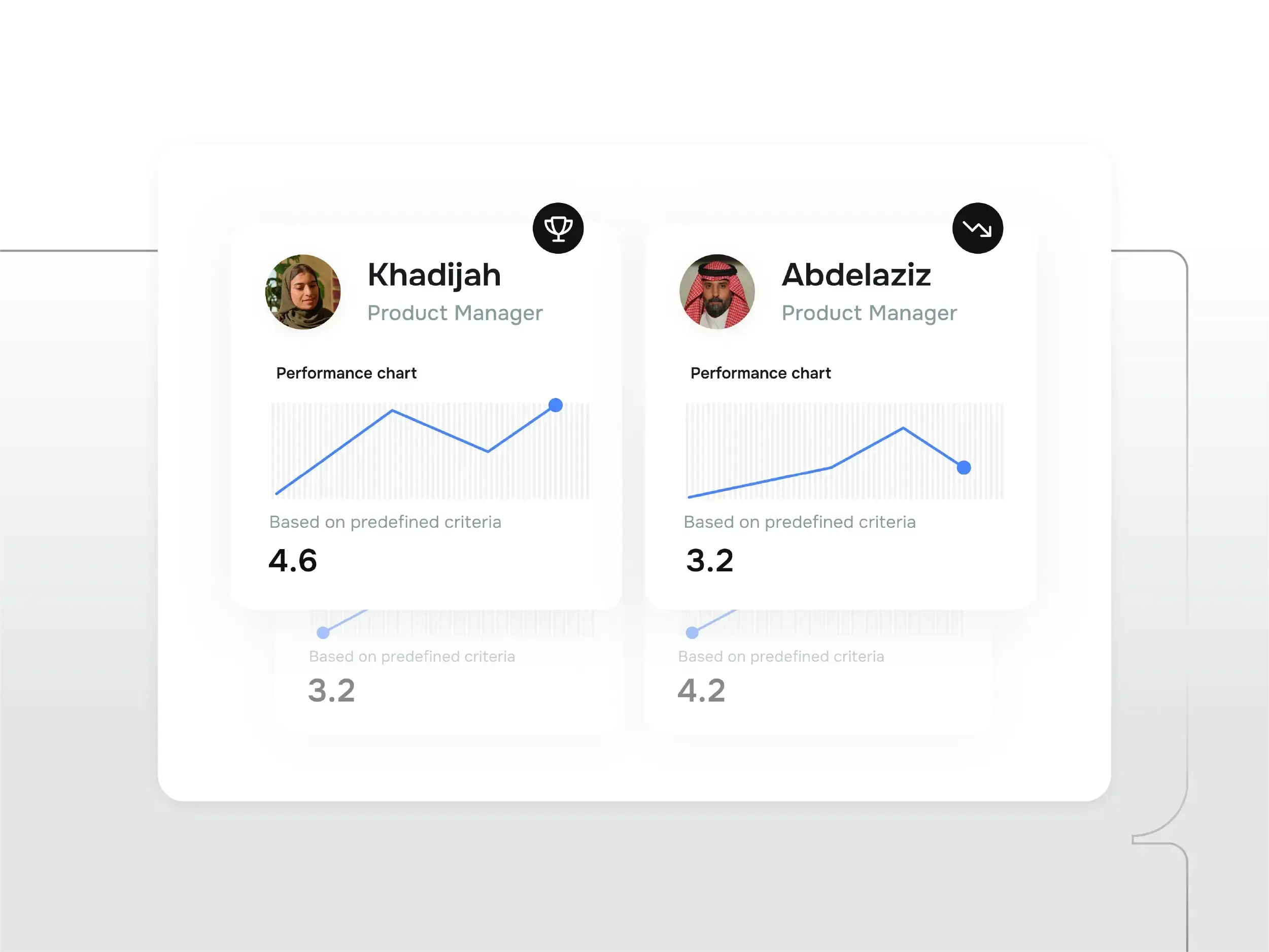

فئة: أداء الموظفين

تم النشر بتاريخ: 12 فبراير 2026

شارك هذه المدونة مع زملائك

تلعب حماية البيانات دوراً محورياً في استقرار المنشآت واستمراريتها إذ لم يعد أمن البيانات مسؤولية فرق تقنية المعلومات وحدها بل أصبح مسؤولية مشتركة تشمل إدارة الموارد البشرية باعتبار أن العامل البشري هو المدخل الأساسي للأنظمة والمعلومات، ومن هنا تبرز أهمية تحويل عناصر أمن البيانات إلى سياسات وإجراءات إدارية تُطبق على جميع مراحل دورة حياة الموظف وصولاً إلى الاستفادة من أنظمة الموارد البشرية في تعزيز مستويات الحماية والأمان.

تعريف أمن البيانات وأهميته

أمن البيانات أو (Data Security) هو مجموعة من السياسات والإجراءات والتقنيات التي تهدف إلى حماية المعلومات الرقمية طوال دورة حياتها أثناء إنشائها وتخزينها ونقلها وحتى حذفها بما يضمن بقاءها آمنة ومتاحة ودقيقة سواء من الهجمات الخارجية أو التهديدات الداخلية والأخطاء البشرية.

وتزداد أهمية أمن البيانات في بيئة الموارد البشرية بسبب التعامل مع معلومات الموظفين الحساسة مثل البيانات الشخصية وملفات الرواتب والسجلات الصحية، إذ تمثل هذه البيانات أصولاً حيوية تحتاج إلى حماية صارمة للحفاظ على خصوصية الأفراد والامتثال للمتطلبات القانونية وبناء الثقة بين الموظفين والمنشأة وضمان استقرار الأعمال واستدامتها.

ما الفرق بين الحماية التقليدية للملفات وأمن البيانات الحديث؟

يكمن الفرق في النطاق والآليات والقدرة على مواجهة التهديدات، فالحماية التقليدية كانت تعتمد على أساليب بسيطة مثل كلمات المرور المحلية وتشفير الملفات على جهاز واحد أو تخزينها في خوادم داخلية مع نسخ احتياطية دورية، وكانت هذه الأساليب فعّالة في بيئات مغلقة مع بيانات ثابتة وتهديدات في الغالب خارجية.

أما أمن البيانات الحديث فيتجاوز حماية الملفات ليركز على حماية البيانات أينما كانت سواء على السحابة أو في التنقل أو داخل أنظمة موزعة مع افتراض أن التهديد قد يأتي من أي مكان، لذا تُستخدم أساليب حديثة واستباقية للحماية مثل التحقق من الهوية وتحديد الصلاحيات والتشفير المتقدم ومراقبة النشاط، والنتيجة أن الحماية الآن أصبحت أكثر ذكاءً وسرعة في التعامل مع المشكلات بدلاً من الاكتفاء بوسائل تقليدية تنتظر وقوع الخطر ثم تتحرك.

تعريف أمن البيانات والمعلومات

أمن البيانات والمعلومات (Information Security) هو مصطلح أوسع يشمل حماية جميع أصول وأشكال المعلومات بما في ذلك البيانات الرقمية والوثائق الورقية والمعرفة الشفهية من التهديدات الداخلية والخارجية، كما يشمل أمن المعلومات إدارة المخاطر والامتثال للوائح والتنظيمات وتدريب الموظفين على ممارسات أمنية جيدة.

ما الفرق بين أمن البيانات وأمن المعلومات؟

البيانات هي حقائق أو أرقام خام مثل رقم معين يمثل راتب موظف، أما المعلومات فهي ما ينتج عن معالجة وتنظيم هذه البيانات مثل دمج الرقم مع اسم الموظف ومسماه الوظيفي وتقييم أدائه في تقرير شامل، وبالتالي فإن حماية الرقم وحده تدخل في إطار أمن البيانات بينما حماية التقرير الكامل تدخل ضمن أمن المعلومات.

ويمكن إجمال أبرز الفروق بين المفهومين وفق التالي:

- النطاق: أمن المعلومات أوسع ويشمل حماية جميع أنواع المعلومات، في المقابل يركز أمن البيانات على البيانات الخام خاصة الحساسة منها المتعلقة بخصوصية الأفراد ومعلوماتهم الشخصية.

- الهدف: يحمي أمن المعلومات القيمة الكاملة للمعلومة بعد معالجتها بينما يحمي أمن البيانات المادة الخام قبل المعالجة.

- الإطار القانوني: يرتبط أمن البيانات بلوائح حماية الخصوصية، أما أمن المعلومات فيرتبط بمعايير أوسع لإدارة المخاطر.

لماذا يجب حماية أمن البيانات والمعلومات ضمن إستراتيجية واحدة؟

تتم حماية البيانات والمعلومات معاً ضمن إستراتيجية موارد بشرية واحدة لأن أي خلل في أحدهما ينعكس فوراً على الآخر ويهدد استقرار العمل، ومن أمثلة ذلك:

- تمنع حماية البيانات الوصول أو التعديل غير المصرح به للمعلومات الحساسة مثل ملفات الرواتب أو بيانات الموظفين، بينما تضمن حماية المعلومات أمن العمليات والأنظمة التي تحول هذه البيانات إلى قرارات أو تقارير.

- إهمال أمن البيانات يؤدي إلى استخراج معلومات غير دقيقة تضعف القرارات وتعرض المنشأة لمشكلات قانونية، بينما يسبب إهمال حماية المعلومات إساءة استخدامها أو تسريبها ما يضر بسمعة المنشأة وموثوقيتها.

- تفرض القوانين والأنظمة إطاراً موحداً يشمل الأمن التقني والسياسات الإدارية لتأمين البيانات والمعلومات الشخصية ما يستلزم إستراتيجية شاملة تغطي كافة المراحل من جمع البيانات إلى مشاركتها وحتى إتلافها.

عناصر أمن البيانات وكيف يمكن تحويلها إلى سياسات موارد بشرية فعّالة

تُعد عناصر أمن البيانات الركيزة الأساسية لحماية معلومات المنشأة وضمان سير العمل بسلاسة وأمان، وتشمل هذه العناصر:

1. السرية

ضمان أن المعلومات الحساسة لا تُكشف أو تُتاح إلا للأشخاص أو الأنظمة المصرح لهم بالاطلاع عليها سواء كان عن قصد أو عن طريق الخطأ.

وتهدف السرية إلى حماية الخصوصية وتقليل مخاطر السرقة أو الابتزاز وضمان سمعة المنشأة وموثوقيتها وتجنيبها أية عواقب قانونية أو غرامات بموجب أنظمة حماية البيانات.

وتعد بالغة الأهمية في بيئة الموارد البشرية بسبب طبيعة البيانات المدارة يومياً مثل أرقام الهويات الوطنية وتفاصيل الحسابات البنكية ومعلومات الرواتب والسجلات الطبية وعقود العمل والمعلومات وغيرها من بيانات الموظفين الشخصية والمالية.

ومن أمثلة انتهاك السرية:

- إرسال ملف يحتوي على راتب أو تقييم موظف إلى شخص خاطئ عبر البريد الإلكتروني.

- ترك مستندات ورقية حساسة على الطابعة المشتركة دون رقابة.

- إتاحة مجلدات رقمية تتضمن بيانات موظفين على الشبكة الداخلية دون تحديد صلاحيات الوصول بدقة.

- الهجمات الإلكترونية مثل الفيروسات التي تسرق بيانات التوظيف.

- الحصول على كلمة مرور ملفات محمية.

2. النزاهة

الحفاظ على دقة واكتمال وموثوقية البيانات طوال دورة حياتها مع منع أي تعديل أو حذف أو تلاعب غير مصرح به سواء من مصادر داخلية أو خارجية، والتأكد من أن البيانات تبقى كما هي دون تشويه أو تلف سواء كان ذلك بسبب أخطاء بشرية أو هجمات سيبرانية أو أعطال تقنية، ما يجعل هذه المعلومات أساساً موثوقاً لاتخاذ القرارات الإدارية والمالية وحساب الرواتب وتقييمات الأداء ويحمي المنشأة من القرارات غير العادلة أو الخسائر المالية والنزاعات القانونية.

ومن الأمثلة على تهديد النزاهة

- تعديل غير مصرح به لبيانات راتب موظف ما يؤدي إلى دفع مبلغ خاطئ أو تحويله إلى حساب غير صحيح.

- حذف تقييم أداء من النظام قبل قرارات الترقيات أو العلاوات.

- تغيير بنود عقد عمل دون موافقة الأطراف المعنية.

- أخطاء تقنية أو أعطال في النظام تتسبب في فقدان أو تشويه البيانات.

3. الإتاحة

توفر البيانات والأنظمة الضرورية مع إمكانية الوصول إليها من المصرح لهم عند الحاجة دون انقطاع أو تأخير، أي ضمان الوصول إلى البيانات في الوقت المناسب لدعم استمرارية الأعمال ومنع العوائق التقنية أو التنظيمية التي تحد من قدرة الموظفين على أداء مهامهم بكفاءة، لأن أي انقطاع في الإتاحة قد يعرقل العمل ويؤثر على الإنتاجية ويضر بسمعة الشركة.

ومن الأمثلة على فقدان الوصول:

- توقف نظام الحضور والانصراف ما يؤدي إلى تأخير حساب الإجازات ودفع الرواتب.

- انقطاع الوصول إلى نظام إدارة الأداء أثناء فترة التقييمات السنوية.

- أعطال في البنية التحتية تمنع الوصول إلى بيانات الموظفين أثناء مواقف طارئة.

- بطء النظام أو تعقيده ما يؤثر على معنويات الموظفين والتزاماتهم.

كيف تحوّل الموارد البشرية مبادئ أمن البيانات إلى ممارسات عملية؟

نظراً للأهمية الحاسمة لأمن البيانات على عمليات الموارد البشرية فلا بدّ من تحويل مبادئ أمن البيانات إلى ممارسات عملية في بيئة العمل عبر وضع سياسات وإجراءات يومية تحمي معلومات الموظفين والمتقدمين للوظائف وتتحكم في كيفية الوصول إليها أو تعديلها أو الاحتفاظ بها، ومن أهم هذه السياسات:

التحكم في الوصول والصلاحيات

تدير الموارد البشرية الوصول إلى بيانات الموظفين ليحصل كل موظف على الصلاحيات اللازمة فقط لأداء مهامه، كما يتم تأمين الملفات الإلكترونية بالتشفير وكلمات المرور القوية مع استخدام نظام تحكم في الوصول قائم على الأدوار لتحديد صلاحيات كل مستخدم بدقة إضافة لتفعيل آليات المراقبة والتنبيه عند أي محاولة وصول غير مصرح بها أو نسخ غير مبرر للبيانات.

ويتم أيضاً إعداد مصفوفة صلاحيات تحدد ما يمكن لكل دور وظيفي فعله من عرض أو تعديل أو حذف وتوثق هذه الصلاحيات مع مراجعتها دورياً لسحب أي صلاحيات غير ضرورية عند تغيير الوظيفة أو مغادرة الموظف مع تتبع أي تعديل أو حذف للبيانات.

حماية بيانات المتقدمين للوظائف

تتعامل الموارد البشرية مع بيانات المتقدمين بحرص يوازي بيانات الموظفين الحاليين، إذ تستقبل الطلبات عبر قنوات مؤمنة مثل بوابات التوظيف أو أنظمة تتبع المرشحين ويقتصر الوصول إلى هذه البيانات على فريق التوظيف والمدير المباشر للوظيفة مع طلب المعلومات الضرورية فقط في كل مرحلة، كما تُحدد سياسة الاحتفاظ بالبيانات مدة الاحتفاظ بملفات المرشحين غير المقبولين مع نقل بيانات المقبولين إلى ملفاتهم الوظيفية تلقائياً.

ضمان نزاهة ودقة البيانات

توفير مسارات تدقيق وإجراء مراجعات منتظمة لمطابقة البيانات بين الأنظمة المختلفة مثل الرواتب والحضور، مع تطبيق مبدأ فصل الواجبات بحيث لا يجمع موظف واحد بين مهام إدخال البيانات والموافقة عليها، إضافة لوضع ضوابط تمنع إدخال البيانات الخاطئة مثل التحقق من صحة الإدخالات ومراجعة الموظفين لبياناتهم الشخصية وتحديثها عند الحاجة عبر بوابات الخدمة الذاتية.

موازنة الإتاحة مع الأمان

تسعى الموارد البشرية بالتعاون مع قسم تقنية المعلومات إلى تحقيق توازن بين سهولة الوصول والحفاظ على مستويات الأمان المطلوبة، ويتضمن ذلك تصنيف البيانات وتطبيق المصادقة متعددة العوامل للوصول الآمن دون إبطاء العمل، ووضع اتفاقيات مستوى الخدمة التي تحدد أوقات تشغيل الأنظمة الحيوية وزمن الاستجابة للأعطال، والمشاركة في خطط استمرارية الأعمال والتعافي من الكوارث لضمان النسخ الاحتياطي واستعادة البيانات، إضافة لاستخدام حلول سحابية آمنة تتيح العمل عن بعد مع الحفاظ على الأمان.

تعزيز الوعي والتدريب المستمر

اعتماد برامج تدريبية دورية لتوعية الموظفين بأهمية أمن البيانات وطرق حمايتها والتعامل مع الاحتيال وكيفية الإبلاغ عن أي حادثة أمنية، إضافة لإدراج اتفاقيات عدم الإفشاء ضمن عقود العمل ونشر رسائل تذكيرية وإجراء اختبارات دورية لقياس وعي الموظفين وبناء ثقافة مؤسسية تدعم أمن المعلومات.

دور الموارد البشرية في إدارة الهوية الرقمية للموظفين

تعرف الهوية الرقمية في بيئة العمل بأنها التمثيل الإلكتروني الفريد للموظف داخل أنظمة المنشأة، وتتضمن:

- بيانات التعريف مثل الاسم الكامل والقسم والمسمى والرقم الوظيفي وحساب البريد الإلكتروني.

- بيانات الاعتماد من اسم المستخدم وكلمة المرور ووسائل المصادقة الإضافية.

- الصلاحيات والأذونات التي تحدد الموارد والأنظمة التي يمكنه الوصول إليها.

وتدير الموارد البشرية الهوية الرقمية بالتنسيق مع قسم تقنية المعلومات من لحظة انضمام الموظف إلى حين مغادرته بهدف التأكد من أن كل عامل يمتلك صلاحيات مناسبة لأداء مهامه دون زيادة أو نقص، ما يحمي بيانات الشركة ومواردها من أي تهديدات أو اختراقات محتملة ويضمن استمرار العمل بكفاءة وأمان، ويتم ذلك عبر الإجراءات التالية:

1. التعريف

تبدأ إدارة الهوية الرقمية بتحديد هوية فريدة لكل موظف داخل أنظمة المنشأة إذ تنشئ الموارد البشرية سجلاً أساسياً في نظام الموارد البشرية المستخدم يشمل تفاصيل الموظف الشخصية والوظيفية ويرتبط بجميع الحسابات الرقمية له ويشكل المرجع الأساسي الذي تُبنى عليه كل الصلاحيات، ما يمنع تكرار الهويات ويحد من مخاطر الوصول غير المصرح به.

2. المصادقة

التأكد من هوية الموظف باستخدام بيانات الاعتماد مثل اسم المستخدم وكلمة المرور أو طرق أخرى مثل البصمة أو رمز التحقق، وتعمل الموارد البشرية مع قسم تقنية المعلومات لوضع قواعد أمان تضمن أن الشخص الذي يدخل النظام هو نفسه صاحب الحساب، كما يمكن أن تُستخدم المصادقة الثنائية لمنع دخول الأشخاص غير المصرح لهم وإن حصلوا على كلمة المرور.

3. التفويض

منح الموظفين حقوق الوصول الملائمة بناءً على أدوارهم الوظيفية بهدف التحكم الدقيق في الوصول إلى الموارد والبيانات، ويتم التفويض على أساس تحديد الصلاحيات اللازمة فقط لأداء المهام دون تجاوزها وهو ما يعرف بمبدأ الامتياز الأقل للحد من استغلال الصلاحيات الزائدة ومنع تضخمها مع مرور الوقت بسبب التنقلات والترقيات، ما يقلل من المخاطر الأمنية ويمنع تسريب البيانات أو التلاعب بالمعلومات.

4. التدقيق

تسجيل ومراقبة أنشطة المستخدمين لضمان الأمان والامتثال للمعايير والسياسات المعتمدة، وتتطلب هذه العملية توثيق كل منح أو تعديل أو إلغاء للصلاحيات مع تسجيل بيانات واضحة تشمل الجهة التي طلبت التغيير ووافقت عليه مع السبب وتاريخ التنفيذ. ويوفر هذا التوثيق سجلاً مفصلاً يسهّل مراجعة الأنشطة وعمليات التدقيق الداخلي والخارجي واكتشاف الأخطاء أو الانتهاكات.

5. التكامل

يشمل التكامل ربط أنظمة إدارة الهوية والوصول بتطبيقات المنشأة الأخرى مثل أنظمة الموارد البشرية وتتبع المتقدمين والخدمات السحابية، إذ يتيح هذا الربط تحديث الهويات تلقائياً بما يعزز سرعة العمليات ويقلل الأخطاء اليدوية ويعزز التحكم في الوصول للأنظمة المختلفة بأمان وكفاءة.

6. المراجعة الدورية والتحديث

تتم مراجعة الصلاحيات دورياً أو عند حدوث تغييرات مهمة مثل ترقية الموظف أو تعديل هيكل الشركة بهدف التأكد من أن الصلاحيات تناسب الأدوار الحالية لكل موظف مع إزالة الصلاحيات الزائدة أو غير المستخدمة وإضافة الأذونات الجديدة ما يحافظ على التوازن بين الأمان والوظيفة.

وتُدرج هذه المراجعات ضمن خطة التدقيق الأمني السنوي وتسمى شهادة الوصول إذ يتم أخذ رأي المدير المباشر في كيفية توزيع المسؤوليات وتحديد ما يحتاجه أفراد فرقهم وكشف أية حسابات نشطة لموظفين غادروا مناصبهم لكنهم ما زالوا يمتلكون وصولاً إلى بيانات حساسة.

7. إلغاء التنشيط

يجب إلغاء الهوية الرقمية فور انتهاء خدمة الموظف لمنع أي وصول غير مصرح به إلى أنظمة المنشأة، لذا يبلغ قسم الموارد البشرية تقنية المعلومات لتعطيل الحسابات وإلغاء الصلاحيات بسرعة ودقة بما فيها البريد الإلكتروني وصلاحيات الدخول إلى الشبكة وأي خدمات أو بطاقات مادية يستخدمها الموظف، كما تحذف بيانات الموظف بعد انتهاء فترة الاحتفاظ بها وفق السياسات المتبعة مع إبقاء ما يلزم فقط للإجراءات القانونية أو الإدارية.

المخاطر الداخلية وطرق الحد منها

تُشكل المخاطر الداخلية أحد أخطر التحديات التي تواجه أمن البيانات في الموارد البشرية إذ تشير الإحصاءات إلى أن التهديدات الداخلية تشكل حوالي 60% من خروقات البيانات سواء كانت بقصد أو بدون قصد.

ومن أبرز أنواع التهديدات الداخلية:

- الأخطاء البشرية: تُعد الأخطاء غير المقصودة من قبل الموظفين سبباً رئيسياً لانتهاكات البيانات سواء كانت عرضية أو بسبب الإهمال، مثل إرسال معلومات حساسة إلى المستلم الخطأ أو فقدان الأجهزة التي تحتوي على بيانات غير مشفرة أو استخدام كلمات مرور ضعيفة وقابلة للتخمين.

- سوء الاستخدام المتعمد: يحدث عندما يقوم موظف غالباً ما يكون ساخطاً أو لديه دوافع خبيثة بسرقة البيانات الحساسة أو بيعها أو الكشف عنها عمداً لأغراض شخصية أو مالية.

- التسريب غير المقصود للمعلومات: مثل المناقشات غير الرسمية في الأماكن العامة أو استخدام قنوات اتصال غير آمنة أو نشر معلومات على وسائل التواصل الاجتماعي دون إدراك حساسيتها.

- هجمات البرامج الضارة والفدية: على الرغم من أنها غالباً ما تكون هجمات خارجية، إلا أن الموظفين يمكن أن يكونوا نقطة دخول لهذه الهجمات عبر تنزيل برامج ضارة عن غير قصد أو الضغط على روابط غير موثوقة أو عدم تفعيل جدار الحماية.

- التصيد والاحتيال الهندسي: يستغل المهاجمون الثقة البشرية للحصول على معلومات حساسة مثل تصيد موظفي الموارد البشرية برسائل إلكترونية تحمل روابط مشبوهة للحصول على بيانات اعتماد تسجيل الدخول أو معلومات الموظفين ما يفتح الباب أمام اختراقات أمنية.

إجراءات الموارد البشرية للحد من المخاطر الداخلية على أمن البيانات

تلعب إدارة الموارد البشرية دوراً أساسياً في حماية بيانات المنشأة من خلال العمل جنباً إلى جنب مع القسم التقني لضمان أن يكون الموظف جزءاً من منظومة الأمان بدلاً من أن يكون مصدر تهديد لها، ومن أبرز الإجراءات التي يمكن اتباعها:

- تصميم برامج توعية أمنية دورية: إعداد وتنفيذ دورات تدريبية وورش عمل قصيرة ومتكررة تشرح أحدث التهديدات وأساليب الحماية مع التركيز على رسائل التصيد وكلمات المرور القوية وعدم مشاركة البيانات الحساسة وقياس الأثر عبر متابعة سلوك الموظفين قبل وبعد التدريب.

- تنفيذ تدريبات محاكاة لهجمات التصيد: إجراء اختبارات وهمية دورية عبر رسائل بريد إلكتروني مصممة لمحاكاة هجمات التصيد وتحليل النتائج لتحديد الموظفين ذوي الاستجابة الضعيفة وإعداد تدريب مخصص لهم لتعزيز قدراتهم على اكتشاف هذه الهجمات.

- إجراء التحقق من خلفيات المرشحين قبل التوظيف: تطبيق فحص شامل لسجلات المتقدمين والمراجع والمؤهلات الأكاديمية والمهنية خاصة للوظائف التي تتطلب وصولاً مباشراً إلى بيانات أو أنظمة حساسة لتقليل احتمالية توظيف عناصر عالية المخاطر.

- تطبيق سياسات واضحة للعقوبات والانتهاكات: توثيق سياسات رسمية تحدد إجراءات العقوبات في حال خرق أمن البيانات تشمل التحذيرات أو تقييد الصلاحيات أو الفصل، مع الحرص على تطبيقها بعدالة وشفافية وتوفير قنوات آمنة وسرية للإبلاغ عن السلوكيات المشبوهة.

- تأمين ضوابط الوصول: التعاون مع القسم التقني لضمان تنفيذ المصادقة متعددة العوامل على الأنظمة الحساسة وتحديث كلمات المرور دورياً بمعايير قوية وأتمتة إجراءات منح وإلغاء الصلاحيات فور انضمام أو مغادرة الموظفين.

- إدارة النسخ الاحتياطية واختبارها بانتظام: ضمان وجود نسخ احتياطية مشفرة ومخزنة في مواقع آمنة داخلية أو سحابية، مع جدولة اختبارات دورية لاستعادة البيانات لضمان جاهزيتها عند الحاجة.

- إجراء عمليات تدقيق أمني وفحص للثغرات: المشاركة مع فرق المعلوماتية في مراجعات منتظمة لضوابط الوصول وبرتوكولات نقل البيانات ومعالجة أي نقاط ضعف فور اكتشافها لضمان الحد من فرص الاختراق.

- التدقيق في التزامات مزوّدي الخدمات الخارجيين: تقييم سياسات وإجراءات الأمان لدى مزودي أنظمة أو خدمات الموارد البشرية قبل التعاقد بما في ذلك الالتزام بالمعايير الدولية وحماية البيانات وخطط الاستجابة للحوادث.

- تعزيز الصحة النفسية للموظفين: تفعيل برامج دعم الموظفين والاستشارات النفسية للحد من حالات الاستياء أو الضغط التي قد تؤدي لسلوكيات ضارة على أمن البيانات.

دور أنظمة الموارد البشرية في تعزيز أمن البيانات

تتجاوز أنظمة الموارد البشرية دورها التقليدي الإداري لتلعب دوراً مهماً في أمن البيانات وحماية معلومات العمل، ولتحقيق أقصى درجات الأمان يجب أن يتم تقييم النظام بناءً على معايير أمنية صارمة تشمل بنية تحتية سحابية مؤمنة وتشفير كامل للبيانات ودعم آليات المصادقة القوية بالإضافة إلى وجود سجلات تدقيق مفصلة لتتبع كافة الأنشطة.

وننصحك بتجرية نظام جسر لإدارة الموارد البشرية بوصفه النظام الأفضل في المملكة العربية السعودية، والذي يقدم كافة ميزات أمن البيانات السابقة إضافة لطبقات أمان إضافية وخصائص تحكم دقيقة تمنح فرق الموارد البشرية سيطرة كاملة على بياناتهم، مثل:

- تخصيص دقيق للأدوار والصلاحيات: يوفر النظام القدرة على تعريف الأدوار داخل فريق الموارد البشرية بصورة مفصلة مع تعيين صلاحيات محددة لكل دور بناءً على المهام والمسؤوليات، ما يضمن وصول الموظف للمعلومات الضرورية لعمله فقط ويحد من الأخطاء البشرية ويحمي البيانات بفعالية.

- مرونة وسهولة في إدارة الأذونات: يتيح النظام آلية سريعة ومرنة لضبط مستويات الوصول تتراوح بين صلاحية الاطلاع فقط وصولاً إلى التعديل الكامل، ما يمكّن المديرين من التحكم الكامل في صلاحيات فرقهم ويقلل من مخاطر الوصول غير المصرح به أو إساءة استخدام البيانات.

- المراجعة الدورية والدعم الاستباقي: يشدد النظام على أهمية المراجعة المستمرة لصلاحيات الوصول لمواكبة أي تغييرات في أدوار الموظفين، كما يوفر أدوات تحليلية تساعد في الكشف المبكر عن أي نقاط ضعف أمنية مع تقديم الدعم الفني المتخصص ومركز معرفة شامل لمساعدة المستخدمين على تطبيق أفضل الممارسات الأمنية.

المدونات ذات الصلة

ابق على اطلاع بأحدث اتجاهات وتقنيات ونصائح الموارد البشرية

.هل تبحث عن أحدث الرؤى حول مواضيع الموارد البشرية، مثل التوظيف والأداء والمقاييس وغيرها؟ تلقَّ أحدث الرؤى لمساعدتك في العثور على موظفيك وتدريبهم وتطويرهم والاحتفاظ بهم في بريدك الإلكتروني الآن